درباره من

نظرسنجی

روزانهها

همهپیوندها

دستهها

ابر برجسب

اموزش سیسکو اموزش سیسکو به فارسی اموزش ccna به فارسی سناریو CCNA اموزش CCNP دانلود کتاب اموزش سیسکو اموزش شبکه سیسکو به فارسی دانلود کتاب CCNA CISCO سیسکو دانلود اموزش سیسکو دانلود اموزش فارسی شبکه دانلود کتاب سیسکو به فارسی سیسکو اموزش شبکه به فارسی اموزش تصویری شبکه اموزش فارسی GNS3 انواع LSA در OSPF اموزش bgp اموزش GNS3 دانلود کتاب شبکه اموزش استاتیک روت سناریو eigrp اموزش inter vlan routing BGP سناریو اموزش تصویری mpls سناریو اموزشی ccna با پکت تریس اموزش جامع OSPF اموزش OSPF به زبان ساده OSPF GNS3 LAB اموزش تصویری OSPF LSA TYPE LSA در OSPF چیست اموزش تصویری ospf فیلم اموزش فارسی شبکه اموزش فارسی شبکه راه اندازی تصویری DHCP روی روت اموزش راه اندازی DHCP روی روتر دانلود کتاب اموزش شبکه اموزش MPLS اموزش eigrp eigrp lab دانلود اخرین ورزن نرم افزار شبکه اموزش CCNP SWITCH سناریو سویچ کتاب جدید CCNA 200-120 BGP LAB NEXT-HOP SELF CISCO LAB OSPF EIGRP CCNA free labs free download CCNA 200-301 Cisco ccna free new book 200-301 free download cisco ios ccna 200-301 free download JNOS free download ASAv free download free download CISCO AAsaV Jnos Juniper free download JNOS JNCIA سناریو اموزشی جونیپر جونبپر اموزش جونیپر اموزش تصویری فارسی ISIS اموزش فارسی ISIS اموزش تصویری MPLS VPN اموزش ISIS اموزش کانفیگ mpls اموزش تصویری Mpls vpn L3 اموزش تصویری اموزش mpls vpn اموزش mpls بصورت تصویری سناریو CISCO CCNA سناریو packet tracer CCN سناریو CCNA packet tracer سناریو پکت تریسر سناریو کامل CCNA دانلود کتاب جدید CCNA 200-101 اموزش ccnp route اموزش روت مپ اموزش فارسی PBR CCNP ROUTE اموزش تصویری policy based routim اموزش PBR با روت مپ اموزش route map وبلاگ اموزش شیکه سیسکو سناریو Packet tracer ccna سناریو پکت تریسر CCNA اموزش فارسی CCNA اموزش CCNA دانلود کتاب ccna به فارسی دانلود کتاب اموزش فارسی شبکه دانلود مستقیم اموزش فارسی شبکه اموزش شبکه شریعتی اموزش تصویری ccna علی شریعتی علی شریعتی اموزش ccna اموزش شبکه علی شریعتی اموزش ccna علی شریعتی لینک دانلود کتب cisco لینک مستقیم دانلود کتب سیسکو دانلود کتب سیسکو اموزش solarwinds اموزش فارسی تصویری سولار ویندز اموزش تصویری solarwinds دانلود اموزش نرم افزار solarwind اموزش فارسی solarwinds وبلاگ اموزش شبکه سیسکو اموزش سناریو rip اموزش rip سناریو اموزشی CCNA سناریو PACKET TRACER RIP سناریو RIP CCNA سناریو اینتر ویلن روتینگ سناریو packet tracer GNS3 سناریو ccna packet tracer سناریو iInter vlan Routing با پ وبلاگ اموزش سیسکو به فارسی مفهوم LSA در OSPF اموزش تصویری OSPF مقاله اموزش OSPF بطور کامل اموزش EIGRP بطور کامل اموزش جامع EIGRP سناریو پکت تریسر CCNA EIGRP سناریو عملی EIGRP اموزش تصویری EIGRP سناریو CCNA EIGRP CCNA LAB اموزش تصویری راه اندازی DHCP dhcp سرور در روتر سیسکو rip eigrp redistribution lab gns3 eigrp lab redistribute eigrp rip اموزش فارسی redistribute کردن لینک مستقیم دانلود نرم افزار PRT لینک دانلود نرم افزار PRTG V.13 اموزش کرک نرم افزار PRTG monitor کرک PRTG لینک دانلود کرک PRTG V.13 کرک نرم افزار PRTG LSA GNS3 سنایو عملی OSPF GNS3 LSA سناریو GNS3 OSPF OSPF LAB GNS3 مثال OSPF LSA OSPF LAB اموزش فارسی OSPF مقاله فارسی OSPF مقاله اموزش OSPF LSA TYPE اموزش GNS3 به فارسی اموزش اتصال هاست در GNS3 اموزش تصویری GNS3 اموزش وایرلس دانلود کتاب وایرلس دانلود لینک مستقیم کتاب ccna 200 لینک مستقیم کتاب ccna 200-120 دانلود اخرین ورژن کتاب ccna 200- دانلود کتاب جدید ccna اموزش اموزش فارسی سیسکو اموزش DHCP سرور سیسکو دانلود کتاب فارسی اموزش سرور HP اموزش قدم به قدم سرور HP اموزش تصویری سرور HP اموزش فارسی سرورهای HP اموزش سرور HP دانلود کتاب سرورهای HP دانلود کتب HP اموزش فارسی policy based routing اموزش تصویری POlicy based routin اموزش فارسی PBR hyper-v در ویندوز سرور 2012 اموزش نصب و راه اندازی hyper-v فیلم اموزش پیکر بندی hyper-v فیلم اموزشی hyper-v اموزش hyper-v اموزش سویچ سیسکو دانلود اموزش روتر دانلود ios روتر دانلود IOS سویچ دانلود سیستم عامل سیسکو دانلود ios سیسکو اموزش تصویری bgp فیلم اموزشی bgp اموزش فارسی مجازی سازی اموزش نصب VMWARE ESXI 5.0 نصب ESXI 5.0 اموزش مجازی سازی gns3 کتاب اموزش سیسکو اموزش سویچینگ اموزش Spanning tree protocol اموزش STP اموزش MPLS TRAFFIC ENGINEERING اینترنت دار کردن GNS3 inter vlan routing MPLS TE MPLS اموزش قارسی شبکه کتاب فارسی سیسکو دانلود کتاب فارسی سیسکو اموزش POLICY ROUTING بک اپ گیری در gns3 دانلود کتاب سیسکو اتصال tftp سرور در GNS3 اموزش spanning tree spanning tree روت فیلتر eigro اموزش روت فیلترینگ روت فیلترینگ اخرین ورژن GNS3 0.8.4 دانلود PACKET TRACER 6.0.1 دانلود نرم افزار شبکه static route استاتیک روت مقاله فارسی میکروتیک مقاله میکروتیک میکروتیک نصب میکروتیک در vmware فیلم اموزش میکروتیک میکروتیک به فارسی اموزش میکروتیک GNS3 اموزش LOAD BALANCING LOAD BALANCING HSRP bgp weight attribute اموزش NAT NEXT-HOP-SELF LAB route filtering route redistribution EIGRP OSPFجدیدترین یادداشتها

همه- دانلود جدیدترین کتاب سیسکو CCNA 200-301

- من دوباره برگشتم

- اموزش روتینگ پروتکل IS-IS و MPLS-VPN توسط علی شریعتی

- اموزش mpls

- سناریو کامل CCNA

- دانلود PDF رسمی Cisco CCENT/CCNA ICND1 100-101 Official Cert Guide

- سناربو اموزش PBR

- سناریو ساده RIP

- لابراتوار اموزشی CCNA

- اموزش فارسی شبکه بصورت مالتی مدیا

- لینک دانلود اموزش فارسی CCNA علی شریعتی

- دانلود مجموعه نمونه سوالات VCE فایل امتحانات سیسکو

- دانلود مجموعه کتب سیسکو :

- اموزش فارسی solar winds

- سناریو iInter vlan Routing با پکت تریسر

- اموزش انواع LSA در OSPF به زبان ساده - قسمت دوم

- اموزش انواع LSA در OSPF به زبان ساده

- CCNA EIGRP LAB

- راه اندازی DHCP Server در روتر سیسکو

- EIGRP RIP Redistribution LAB

- کرک نرم افزار PRTG V13

- OSPF LSA LAB

- انواع LSA در OSPF

- دانلود کتب سیسکو CCNA

- اموزش اتصال هاست در GNS3

- معرفی کتاب وایرلس

- DHCP سرور روی روترهای سیسکو

- لینک دانلود کتاب های HP

- فیلم اموزش و پیکربندی Hyper-v در ویندوز سرور 2012

- دانلود IOS های سیسکو

نویسندگان

- bahram 65

بایگانی

- دی 1398 1

- شهریور 1398 1

- مهر 1393 1

- شهریور 1393 1

- مرداد 1393 2

- تیر 1393 8

- خرداد 1393 7

- اردیبهشت 1393 4

- فروردین 1393 1

- اسفند 1392 3

- بهمن 1392 3

- دی 1392 2

- آذر 1392 5

- آبان 1392 5

- مهر 1392 2

- شهریور 1392 18

- مهر 1391 1

جستجو

BGP LAB weight + Local pref

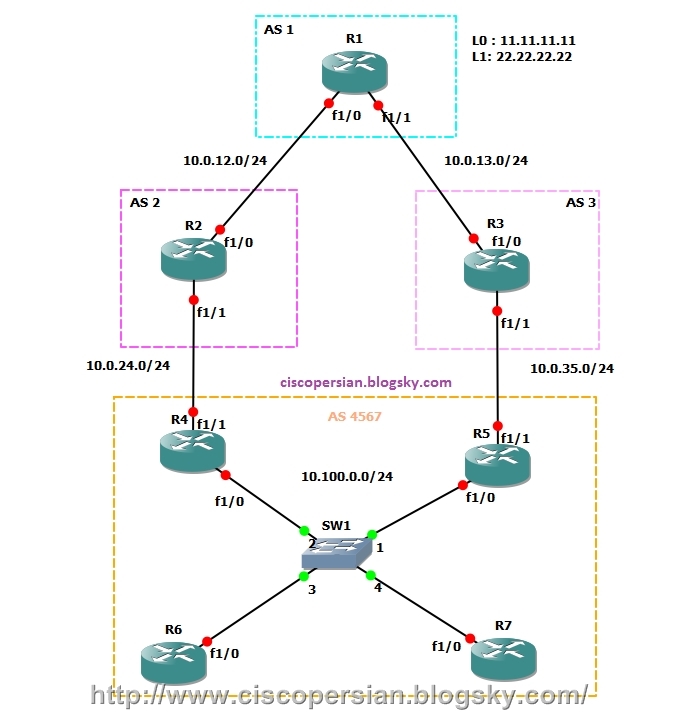

توی سناریو این پست میخوام در مورد 2 attribute در bgp صحبت کنم و این دو رو به همراه route -map برای یه پرفیکس خواص پیاده کنم ، با توجه به عکس سناریو 4 AS درنظر گرفته شده که هدف از انجام این سناریو روتر 6 از طریق روتر 5 بتونه به سابنت 11.11.11.11 برسه در ادامه کانفیگ روتر ها رو برسسی میکنیم :

هدف از این سناریو :

1- یادگیری EBGP

2- یادگیری IBGP

3- تمرین یادگیری weight attribute

4- تمرین یادگیری LOCAL_PREF

5- تمرین و یادگیری Route- map

6- تمرین EIGRP

ادامه مطلب ...

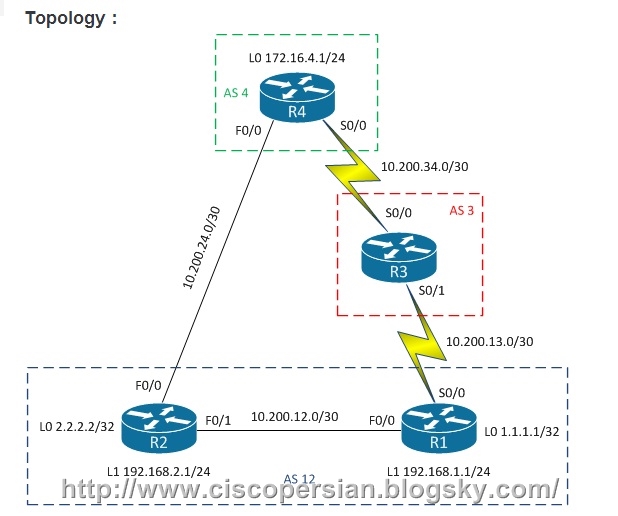

BGP Weight Attribute

هدف از این سناریو پیاده سازی weight attribute در bgp به همراهroute-map میباشد

اهداف : روتر R1 به سابنت 172.16.4.0 از طریق R3

روتر R4 از طریق R3 به نتورک 192.168.1.0 برسد

بقیه در ادامه مطلب

ادامه مطلب ...

کتاب های جدید CCNA

کتاب های جدید امتحان CCNA 200-120 البته نسخه اصلی کتاب هنوز نیومده و این ورژن بصورت دستی PDF شده

http://www.mediafire.com/?xosaeey50p3p91d

http://www.mediafire.com/?t1rir91xtrz6x6t

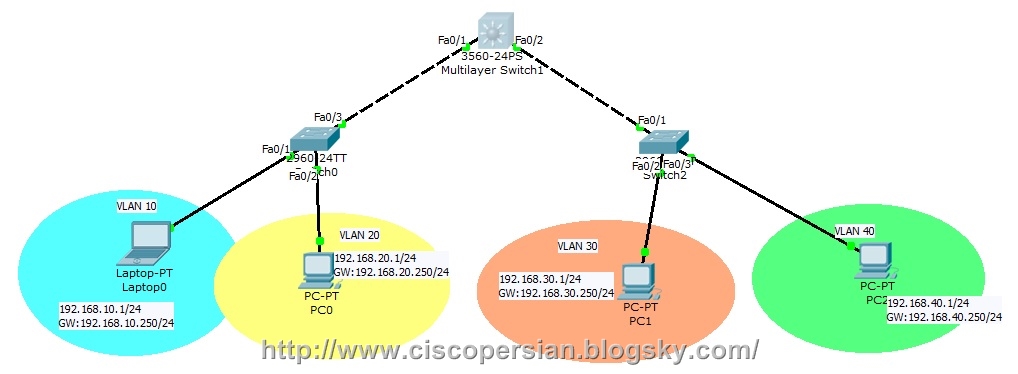

Inter Vlan Routing

مطلبی که امروز قرار میدم Inter Vlan Routing هست با استفاده از سویچ لایه 3 ٰ در این LAB چهار vlan تعریف شده که استپ بای استپ پیش میریم

اول ترسیم توپولوژی هست باید بدونیم که چی میخواهیم توپولوژی که من در نظر گرفتم بصورت زیر هست

بقیه در ادامه مطلب

ادامه مطلب ...

Dynamic NAT

Dynamic NAT

توی این پست فیلم اموزشی Dynamic NAT رو قرار میدم که توسط خودم رکورد شده امیدوارم که مفید واقع بشه ..

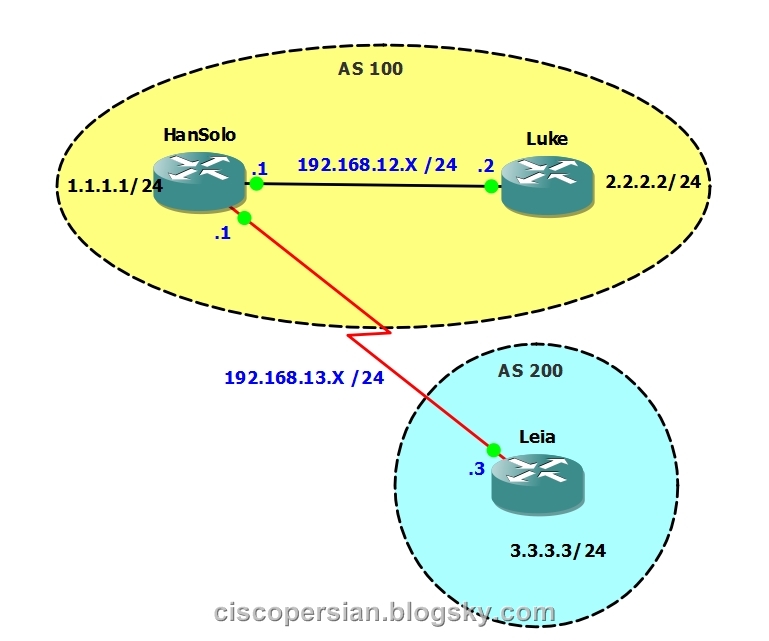

BGP LAB 01 - Next Hop Self

سلام به همه دوستان عزیز امروز در مورد کاربرد next hop self در bgp صحبت خواهم کرد کاربرد این دستور در ibgp هست وقتی که یک route از یک AS دیگه وارد AS ما میشه و از طریق روتر اصلی AS به روترهای دیگر AS فرستاده میشه روترهای دیگه AS نمی توانند روت خارجی رو ببینند چون ادرس NEXT HOP ان تغییر نکرده است در ادامه مرحله به مرحله پیش خواهم رفت و توضیحات لازم رو میدم

بقیه در ادامه مطلب

ادامه مطلب ...

Route redistribution and Route filtering

توی سناریو این پست Router Redistribution و Route Filtering رو همزمان در یک سناریو با هم ازمایش میکنیم

کانفیگ روتر ها در ادامه مطلب

ادامه مطلب ...راه اندازی SSH در Cisco

راه اندازی SSH در Cisco

برگرفته از سایت عصر اراد :

جهت کنترل و تنظیم روتر و یا سوئیچ های شرکت Cisco به استفاده از پروتکل مدیریتی نیاز داریم. مدیران شبکه اغلب از پروتکل Telnet جهت مدیریت از راه دور روتر و سوئیچ های Cisco استفاده می کنند. نقص عمده Telnet در انتقال اطلاعات به صورت Clear-Text می باشد. این نقص به یک Attacker اجازه شنود تمامی اطلاعات جابه جا شده بین دستگاه مدیر شبکه و دستگاه مدیریت شده را می دهد. بدین ترتیب اگر از پروتکل Telnet استفاده کنید، خروجی #show run و در واقع تنضیمات کامل روتر و سوئیچ شما و حتی کلمه عبور مدیر دستگاه توسط یک نرم افزار Sniffer قابل شنود است.

راه حل این مشکل استفاده از پروتکل Secure Shell (SSH) است که تمامی اطلاعات بین دستگاه مدیر شبکه و روتر یا سوئیچ به صورت Encrypt شده منتقل می شود. پروتکل SSH با استفاده از ساختار PKI کار می کند. در این روش اطلاعات با استفاده از Public Key و Private Key روتر و سوئیچ Encrypt می شود.

قبل از راه اندازی SSH می بایست از نسخه IOS ، سیستم عامل روتر و سوئیچ های سیسکو ، اطمینان حاصل کنیم. در واقع،IOS می بایست سیستم Encryption مورد نیاز SSH را پشتیبانی کند. اگر “K9” در اسم فایل IOS موجود باشد، شما قادر به راه اندازی SSH می باشید.

برای کنترل نسخه IOS مورد استفاده بروی روتر یا سوئیچ از دستور #show version استفاده کنید.

برای راه اندازی SSH، روتر یا سوئیچ شما نیاز به تنظیم Host Name و Domain Name دارد. جهت انجام این تنظیمات از دستورhostname و ip domain-name استفاده کنید. در این مثال از دستورهای زیر استفاده شده:

config)#hostname Arad-Router)

config)#ip domain-name AsreArad.com)

بر خلاف پروتکل Telnet، برای راه اندازی SSH نیاز به ساختن یک User Account بروی روتر یا سوئیچ داریم. برای این کار می توانید از دستور username در IOS سیسکو استفاده کنید. در این مثال از دستور زیر برای ساختن کاربر با نام admin و بالاترین سطح دسترسی (سطح 15) و کلمه عبور P@ssw0rd استفاده شده:

(config)#username admin privilege 15 secret P@ssw0rd

همانطور که قبلاٌ اشاره شد، SSH برای encrypt کردن ارتباط نیاز به یک کلید دارد. این کلید بوسیله روتر یا سوئیچ شما تولید و استفاده می شود. برای این کار می توانید از دستور crypto key generate rsa استفاده کرد. طول کلید تولید شده می تواند از 360 تا4096 بیت متغیر باشد. هر چه طول کلید بیشتر باشد، امنیت بالاتر ولی Load بروی دستگاه بیشتر خواهد بود. به صورت پیش فرض 512 بیت انتخاب می شود. در این مثال از دستور زیر استفاده شده و طول کلید 1024 بیت انتخاب شده:

(config)# Crypto key generate rsa

لاین vty در واقع درگاه مجازی برای ارتباطات مدیریتی روتر یا سوئیچ می باشد. پروتکل Telnetبه صورت پیش فرض بروی این درگاه تنظیم شده است. برای راه اندازی SSH می بایست این پروتکل را جایگزین Telnet کنیم و authentication جهت اتصال را به Local Database روتر یا سوئیچ که یک user account بروی آن ساختیم ارجاء دهیم. در این مثال از دستورهای زیر استفاده شده:

(config)#line vty 0 4

(config-line)#transport input ssh

(config-line)#login local

در مرحله نهایی راه اندازی SSH بروی روتر یا سوئیچ، برای بالا بردن امنیت لازم است که نسخه SSH را به نسخه 2 ارتقاء دهیم. برای ارتقاء نسخه SSH میتوان از دستور ip ssh version 2 استفاده کرد. لازم به ذکر است برای راه اندازی نسخه 2 SSH حداقل طول کلید را باید 768 بیت انتخاب کرده باشید. در این مثال از دستور زیر استفاده شده:

(config)#ip ssh version 2

پس از راه اندازی سرویس SSH، حال می بایست از یک SSH Client جهت اتصال به روتر یا سوئیچ سیسکو استفاده کرد.PuTTY یکی از نرم افزارهایی است که می توان از آن بعنوان SSH Client استفاده کرد. پس از نصب نرم افزار PuTTY، کافیست تا آن را اجرا کنید و در قسمت Host Name(or IP address) آدرس IP روتر یا سوئیچ خود را وارد کنید. مطمئن شوید که در قسمت Connection Type، گزینه SSH را انتخاب شده است. بروی دکمهOpen کلیک کنید تا ارتباط SSH برقرار شود.

(http://www.chiark.greenend.org.uk/~sgtatham/putty/download.html)

در حین برقراری ارتباط ممکن است پیغام امنیتی زیر را از سیستم دریافت کنید. دلیل آن عدم ثبت کلید مورد استفاده توسطSSH بروی سیستم شما می باشد. دکمه Yes را زده و به ارتباط ادامه دهید.

پس از برقراری ارتباط و قبل از اتصال کامل به IOS می بایست با شناسه کاربری ساخته شده به روتر یا سوئیچ Login کنید.